FSMO-роль эмулятор первичного контроллера домена (PDC emulator) является второй ролью (из трех) уровня домена. То есть в одном домене должен быть один PDC emulator, но во всем лесу AD их может быть несколько, в зависимости от количества доменов.

FSMO-роль эмулятор первичного контроллера домена (PDC emulator) является второй ролью (из трех) уровня домена. То есть в одном домене должен быть один PDC emulator, но во всем лесу AD их может быть несколько, в зависимости от количества доменов.

Хочется задать вопросы или поделиться знаниями? Приходи в наш закрытый Telegram-чат.

Содержание

PDC emulator – Эмулятор первичного контроллера домена

Чтобы лучше понимать функционал данной роли FSMO, необходимо сначала обратиться к истории его появления.

Немного истории

Роль эмулятора PDC необходима прежде всего для обеспечения совместимости с версиями Windows ниже 2000. В смешанной среде с клиентами Windows NT, 95, 98 PDC emulator выполняет следующие задачи 1:

- Участвует в процессе смены паролей учетных записей пользователей и компьютеров;

- Реплицирует обновления на резервные контроллеры домена (backup domain controllers);

- Выполняет задачи хозяина обозревателя сети домена (Domain Master Browser).

Для доменов Windows NT 3.51, 4 эмулятор первичного контроллера домена выполнял очень важную функцию 2 и при его отказе весь домен фактически переходил в режим “только чтение” 3:

- Пользователи не смогли бы изменить пароли (выдавалась бы ошибка “Unable to change password on this account. Please contact your system administrator”);

- При создании учетной записи вы получили бы ошибку (“could not find domain controller for this domain”);

- На резервных контроллерах домена были бы ошибки репликации (связано с тем, что резервные контроллеры домена реплицировали изменения только с PDC. Чтобы можно было вносить изменения в базу BDC, его необходимо сделать первичным контроллером домена).

С развитием технологии упор делался на взаимозаменяемость и равноправность всех контроллеров домена и таким образом домен Windows 2003 уже представлял из себя совершенно другую структуру, основу которой составляла репликация с несколькими хозяевами. Хоть и “вторичные” (некоторое подобие BDC) контроллеры домена остались, первичные контроллеры как таковые перестали существовать 4.

Современное назначение

Сегодня роль эмулятора PDC на мой взгляд менее важна, по сравнению с другими хозяевами операций, но все же она нужна для ряда задач, которые так или иначе упрощают администрирование и добавляет некоторые удобства:

1) Репликация паролей идет на PDC emulator в приоритетном режиме. То есть, если пользователь изменил пароль (а сделать это он может на любом DC), то контроллер домена первым делом обращается к эмулятору PDC, чтобы сообщить о факте смены пароля. В свою очередь другие DC, если авторизация с измененным паролем идет через них, не отказывают пользователю, а обращаются к эмулятору первичного контроллера домена, чтобы просмотреть возможные изменения и получив их, авторизуют пользователя с новым паролем.

При недоступности PDC вы просто не сможете залогиниться в систему c новым паролем при авторизации через другой контроллер домена и получите увеличение счетчика попыток входа. Конечно такая ситуация будет наблюдаться совсем небольшой промежуток времени, пока изменения не реплицируются на другие DC, а в реальности на практике вообще не встречается;

То же касается и блокировок учетных записей – первым делом они реплицируются на эмулятор PDC 5.

2) Для предупреждения конфликтов изменения групповых политик, все изменения GPO в реальности происходят именно на эмуляторе PDC и не важно где конкретно вы работаете с оснасткой;

3) В Windows Server 2003 включены некоторые дополнительные объекты безопасности по умолчанию. При обновлении инфраструктуры с версии Windows Server 2000 сам процесс обновления вы должны начать непосредственно с эмулятора PDC, чтобы эти группы и учетные записи первым делом появились на нем и уже потом реплицировались на другие контроллеры. Сами объекты хранятся в контейнере CN=WellKnown Security Principals,CN=Configuration,DC=<YourDomain>;

4) Механизм SDProp (Security Descriptor propagator) запускается именно на PDC эмуляторе. Этот механизм “приводит в порядок” списки контроля доступа (ACL’s) у объектов Active Directory. У критически важных объектов безопасности домена (эти объекты имеют выставленное в 1 значение атрибута adminCount) образцовые ACL хранятся в специальном контейнере, который называется AdminSDHolder 6 7.

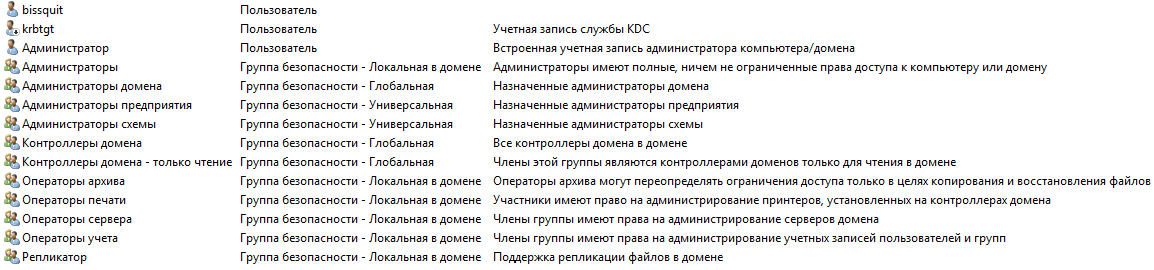

Кстати, вот полный список наиболее важных объектов безопасности для только что созданного домена:

Разумеется учетная запись bissquit создана мной вручную, у вас она будет отличаться;

Разумеется учетная запись bissquit создана мной вручную, у вас она будет отличаться;

5) Во время установки первого контроллера домена служба NetLogon создает SRV-запись DNS _ldap._tcp.pdc._msdcs.DnsDomainName. Эта запись позволяет клиентам обнаруживать эмулятор PDC. Только владелец этой роли может изменять эту запись;

6) На эмуляторе первичного контроллера домена выполняются изменения пространства имен DFS (Distributed File System). Если PDC emulator не будет найден, то DFS будет работать некорректно 8;

7) Процесс повышения функционального уровня домена или леса выполняется на эмуляторе PDC 9.

8) Пожалуй одной из самых важных функций является распространение времени по всему домену 10. Подробнее про настройку времени в домене вы можете прочитать в моей статье Настройка Active Directory Domain Services.

Лучшие практики

Многие лучшие практики администрирования эмулятора первичного домена соответствуют другим ролям хозяев операций:

- Располагайте PDC emulator и RID master на одном контроллере домена 11;

- Обязательно настройте PDC эмулятор на синхронизацию времени с корректного внешнего источника времени 12;

- Если вы используете виртуализованные контроллеры домена, позаботьтесь о том, чтобы гостевые ОС виртуальных машин не синхронизировали время с хоста виртуализации, а делали это с контроллеров домена, а те, в свою очередь, с PDC эмулятора;

- Не испытывайте судьбу и не вносите изменения в механизм SDProp.

Администрирование

Специальная оснастка для управления работой эмулятора PDC отсутствует.

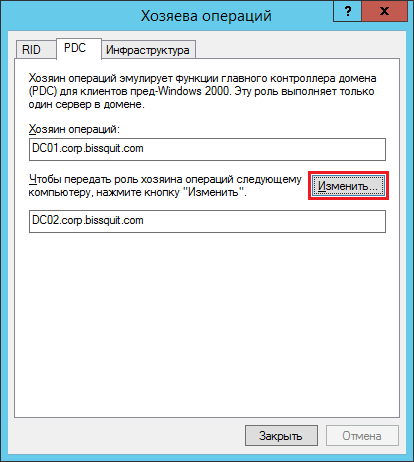

Изменить владельца роли вы можете с помощью оснастки Active Directory – Пользователи и компьютеры. Для этого:

- Открываем оснастку на DC01, правой кнопкой нажимаем на Active Directory – Пользователи и компьютеры и выбираем Сменить контроллер домена Active Directory;

- Далее выбираем контроллер домена, на который мы хотим перенести роль (у меня это DC02, по умолчанию всегда выбирается сервер-владелец роли). Подтверждаем предупреждение;

- Снова правой кнопкой на Active Directory – Пользователи и компьютеры, но уже выбираем Хозяин операций…;

- Нажимаем кнопку Изменить….

После этого необходимо подтвердить выбор и получить уведомление об успешном переносе роли.

На этом обзор fsmo-роли PDC эмулятор завершен. Читайте также другие статьи по ролям хозяев операций – FSMO — Fexible Single Master Operations. Основная статья по Active Directory – Active Directory Domain Services

Notes:

- How Operations Masters Work ↩

- Best Practice Guide for Securing Active Directory Installations and Day-to-Day Operations: Part II ↩

- AD:Роли FSMO и самая важная роль контроллера домена ↩

- Windows Server 2003. Библия пользователя ↩

- PDC Emulator FSMO Role ↩

- Работаем с защищёнными группами, SDProp и AdminSDHolder ↩

- AdminSDHolder, Protected Groups and SDPROP ↩

- How DFS Works ↩

- Active Directory Functional Levels Technical Reference ↩

- Synchronize the Time Server for the Domain Controller with an External Source ↩

- AD DS: The RID master role and the PDC emulator master role should be owned by the same domain controller in the domain ↩

- AD DS: The PDC emulator master in this forest should be configured to correctly synchronize time from a valid time source ↩